Cloud security telah menjadi aspek penting di era digital, terutama karena semakin banyak organisasi yang mengadopsi teknologi berbasis cloud untuk mendukung operasional mereka. Cloud menawarkan fleksibilitas, skalabilitas, dan inovasi yang memungkinkan bisnis berkembang lebih cepat. Namun, teknologi ini juga menghadirkan tantangan baru dalam hal keamanan data dan infrastruktur.

Dengan meningkatnya kompleksitas ekosistem cloud, penting bagi bisnis untuk memahami solusi cloud security guna melindungi sistem dari risiko seperti cloud security breach. Artikel ini akan membahas apa itu cloud security, tantangan yang dihadapi, dan solusi efektif untuk menjaga keamanan bisnis modern.

Apa itu Cloud Security?

Cloud security merujuk pada kumpulan teknologi, kebijakan, kontrol, dan praktik yang dirancang untuk melindungi data, aplikasi, dan infrastruktur yang beroperasi dilingkungan cloud. Dengan cloud security, bisnis dapat memastikan keamanan informasi sensitif tanpa mengorbankan fleksibilitas.

Sebagai komponen penting dari strategi IT modern, penerapan cloud security yang efektif menjadi hal yang kompleks karena adanya tanggung jawab antara penyedia layanan dan pelanggan, termasuk kebutuhan untuk memastikan kepatuhan, serta menjaga konsistensi penerapan kebijakan dalam lingkungan multi-cloud atau hybrid.

Apa itu Cloud Security Breach?

Cloud security breaches mencatat pentingnya proaktif keamanan, audit menyeluruh, dan kepatuhan terhadap praktik terbaik layanan cloud. Pelanggaran ini terjadi ketika ada pihak tidak berwenang mendapatkan akses ke data sensitif, aplikasi, atau sistem yang di-host di cloud.

Pelanggaran ini dapat mengakibatkan pencurian data, layanan bermasalah, kerugian finansial, hingga rusaknya reputasi. Untuk itu, penting bagi bisnis mengevaluasi kemampuan penyedia layanan cloud demi memastikan kepatuhan terhadap regulasi dan mengurangi risiko. Berikut aspek utama cloud security breaches.

- Penyebab: pelanggaran dapat disebabkan oleh kesalahan konfigurasi (misalnya penyimpanan cloud yang tidak aman), kontrol akses lemah, eksploitasi kerentanan software, atau ancaman internal.

- Jenis data yang berisiko: misalnya data sensitif, termasuk informasi pribadi, data bisnis yang bersifat rahasia dapat menjadi sasaran pelanggaran.

- Vektor serangan: termasuk phishing, eksploitasi kesalahan konfigurasi, dan advanced persistent threats (APTs).

- Langkah pencegahan, termasuk enkripsi, implementasiIdentity and Access Management (IAM), continuous monitoring, dan arsitektur zero trust.

Sejauh Mana Kerentanan Ekosistem Cloud Anda?

Cloud yang bersifat dinamis relatif sulit untuk diamankan, ditambah dengan permukaan serangan yang berkembang dan kurangnya visibilitas serta kecepatan pengembangan aplikasi. Di tengah cepatnya adopsi lingkungan multi-cloud dan hybrid cloud, arsitektur containerized dan serverless, membuat kompleksitas dan risiko keamanan terus meningkat. Crowdstrike mengidentifikasi tiga kelemahan utama yang dapat mengancam ekosistem cloud Anda.

1. Kompleksitas Lingkungan Multi-Cloud dan Hybrid Dapat Menurunkan Visibilitas

Mengelola berbagai penyedia cloud dan infrastruktur hybrid menjadi tantangan untuk menyediakan keamanan secara terpadu. Masalah-masalah seperti peningkatan permukaan serangan, pengurangan visibilitas akibat kurangnya monitoring terpusat di berbagai lingkungan, dan kesalahan konfigurasi dapat menyebabkan pelanggaran data.

2. API dan Aplikasi Cloud sebagai Permukaan Serangan

Pengembangan aplikasi modern memicu kemunculan celah keamanan baru termasuk pipeline CI/CD yang memperkenalkan ratusan perubahan kode setiap hari dapat dimanfaatkan untuk menyisipkan kode berbahaya atau akses ke dalam lingkungan cloud. API sebagai vektor serangan semakin menjadi target pelaku serangan, dan kerentanan dalam library atau tool third party yang dapat menginfeksi aplikasi Anda, sehingga dapat memicu ancaman lebih luas di seluruh ekosistem.

3. Paparan Data Cloud Memicu Risiko Bisnis

Data sensitif yang terekspos dapat memicu berbagai potensi serius, seperti paparan yang tidak sengaja akibat kesalahan konfigurasi dalam penyimpanan atau database, ancaman internal, dan pelanggaran kepatuhan yang dapat memengaruhi reputasi bisnis.

Top 5 Cloud Security Breach di 2024

Berdasarkan tren keamanan cloud saat ini, berikut 5 cloud security breach teratas di 2024:

- Data Exposure akibat kesalahan konfigurasi– kesalahan konfigurasi menjadi penyebab utama terjadinya security breach, terutama di lingkungan public cloud, yang mengarah pada akses tidak sah.

- Serangan ransomware yang menyasar lingkungan cloud terus meningkat, dengan memanfaatkan kerentanan di lingkungan cloud.

- Kompromi penyimpanan cloud yang tidak aman semakin sering menjadi target pelanggaran data sehingga berdampak pada penyimpanan data sensitif perusahaan.

- Serangan supply chain yang menyasar layanan third party berbasis cloud untuk infiltrasi jaringan yang lebih luas dan terus berkembang.

- Eksploitasi kerentanan API cloud masih menajdi ancaman signifikan yang memungkinkan penyerang mendapatkan akses tidak sah dan memanipulasi sistem.

Baca Juga: 6 Alasan Mengapa Cloud Security Penting untuk Bisnis Anda

CloudStrike: Stop Breaches dari Code ke Cloud Security

CrowdStrike Code to Cloud Security adalah perlindungan komprehensif yang mencakup seluruh lifecycle aplikasi, mulai dari proses pengembangan hingga penerapan di cloud. Pendekatan end-to-end ini penting seiring dengan semakin kompleksnya lingkungan cloud dan praktik pengembangan yang semakin cepat.

Dengan meningkatnya adopsi cloud dan serangan siber yang makin canggih, kebutuhan akan langkah keamanan yang andal semakin dibutuhkan. Dalam setahun terakhir, CrowdStrike melaporakan peningkatan signifikan sebesar 75 persen dalam upaya eksploitasi berbasis cloud. Rata-rata waktu yang dibutuhkan penyerang untuk beralih dari pelanggaran awal ke kontrol sistem (breakout time) hanya 62 menit. Hal ini menunjukkan kebutuhan mendesak untuk upaya keamanan preventif yang mampu mendeteksi dan memblokir ancaman sebelum merusak sistem.

CrowdStrike Falcon Cloud Security memberikan perlindungan terpadu yang bekerja di seluruh lifecycle cloud security. Dengan memberikan keamanan agent-based dan agentless untuk melindungi aplikasi di setiap tahap pengembangan dan penerapannya.

Dengan solusi keamanan unik code to cloud, CrowdStrike teirntegrasi secara mendalam ke dalam pipeline DevOps dan CI/CD. Pendekatan terintegrasi dalam alur kerja pengembangan ini memberikan opsi penerapan fleksibel di berbagai arsitektur cloud.

Keuntungan dan USP

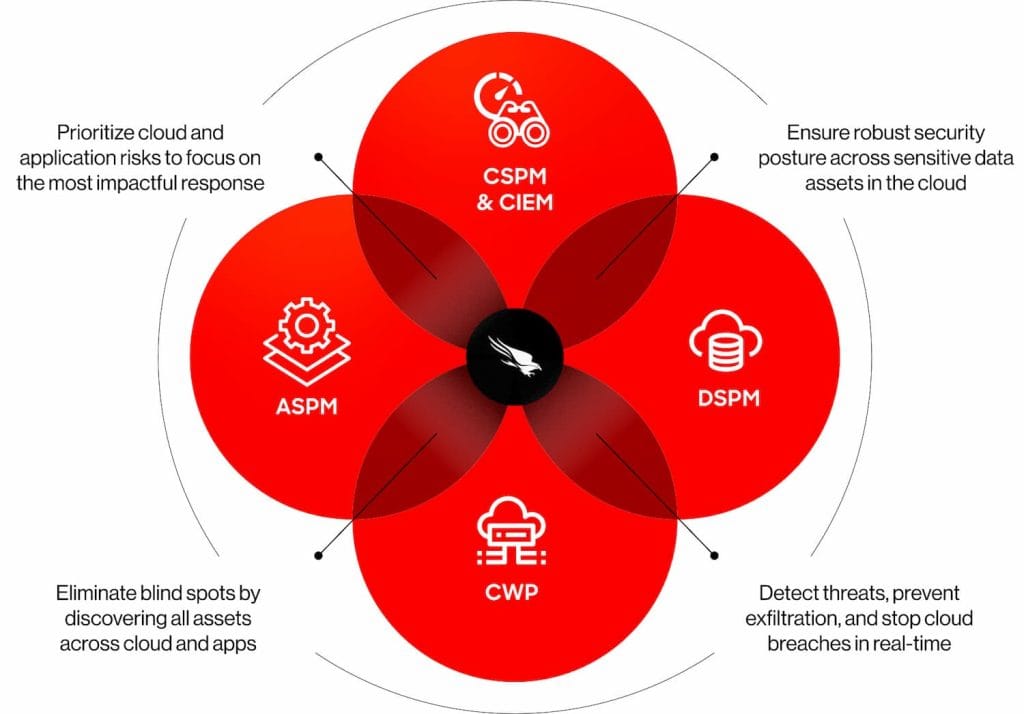

Falcon Cloud Security Platform, Source CrowdStrike

CrowdStrike sebagai solusi keamanan cloud menawarkan deteksi dan respons yang 89 persen lebih cepat, dengan 100x lebih sedikit false positives. Solusi ini dinobatkan sebagai Leader oleh The Forrester Wave: Cloud Workload Security, Q1 2024, dengan kemampuan konsistensi kebijakan sebesar 71 persen di seluruh lingkungan cloud.

Falcon Cloud Security adalah satu-satunya solusi yang menggabungkan perlindungan agent-based dan agentless from code to cloud. Berikut enam manfaat solusi CrowdStrike untuk mengamankan lingkungan cloud Anda:

- Visibilitas lengkap: dapatkan wawasan menyeluruh tentang seluruh infrastruktur cloud, workload, dan aplikasi Anda.

- Keamanan berkelanjutan: cegah kesalahan konfigurasi sejak awal untuk menghentikan pelanggaran di saat runtime.

- Prioritas berbasis risiko: kurangi kelelahan alert vatigue dan false positives dengan mengevaluasi kerentanan berdasarkan kemungkinan eksploitasi dan dampak potensial.

- Alur kerja terintegrasi: hilangkan silo dan berdayakan tim untuk memprioritaskan penanganan masalah paling kritis.

- Intelijen ancaman: selangkah lebih awal dari para penyerang dengan perlindungan yang didukung oleh intelijen ancaman terdepan di industri dari CrowdStrike yang mencakup 230+ adversaries.

- Keahlian sesuai permintaan: jembatani kesenjangan keterampilan siber dengan layanan ahli dalam threat hunting, respons insiden, dan managed detection and response (MDR).

Fitur Utama

CrowdStrike dikembangan dengan fitur canggih untuk menghentikan serangan, sambil menyediakan berbagai lapisan perlindungan cloud security.

Platform Komprehensif Cloud Security

CrowdStrike Falcon Cloud Security menghadirkan pendekatan terpadu untuk keamanan cloud dengan mengintegrasikan berbagai kemampuan, termasuk:

- Cloud Workload Protection (CWP)

- Cloud Security Posture Management (CSPM)

- Cloud Infrastructure Entitlement Management (CIEM)

- Cloud Detection and Response (CDR)

- Application Security Posture Management (ASPM)

Fungsi-fungsi ini disatukan seara seamless ke dalam satu konsol bersama modul-modul CrowdStrike lainnya, memberikan visibilitas tak tertandingi, deteksi ancaman canggih, dan respons real-time di seluruh lingkungan cloud-native.

Memahami Dampak Ancaman Terhadap Bisnis

CrowdStrike memetakan dan mengidentifikasi semua komponen aplikasi cloud, termasuk microservices, databases, API, dand dependenci, memberikan konteks mendalam. Ini memungkinkan organisasi untuk mengevaluasi seberapa kritis kerentanan dan ancaman terhadap bisnis, demi memastikan prioritas risiko yang tepat di setiap permukaan serangan.

Prioritaskan Risiko

Memanfaatkan AI dan machine learning, CrowdStrike mengotomatiskan proses risk scoring untuk memudahkan analisis ancaman. Dengan menggabungkan skor CVSS dengan faktor bisnis penting, seperti adanya data sensitif dan bukti eksploitasi aktif untuk memberdayakan analis agar fokus pada peringatan paling kritis dan respons efektif.

Proaktif Melakukan Pencegahan Ancaman

Dengan perlindungan real-time yang canggih, CrowdStrike menghentikan ancaman berbasis cloud secara langsung. Dibangun dengan unified agent yang andal mendukung Endpoint Detection and Response (EDR) dan Identity Protection, Falcon memberikan visibilitas, deteksi, dan respons menyeluruh di seluruh workload cloud-native, container, dan lingkungan Kubernetes untuk memastikan pertahanan andal terhadap pelanggaran.

Virtus sebagai Distributor Resmi CrowdStrike Cloud Security

Virtus Technology Indonesia (Virtus) sebagai authorized partner CrowdStrike membantu Anda menghadirkan solusi cloud security komprehensif untuk memproteksi bisnis Anda. Sebagai bagian dari CTI Group, Virtus didukung tim IT yang kompeten dan bersertifikat untuk membantu Anda melewati proses implementasi CrowedStrike mulai dari tahap konsultasi hingga dukungan after sales.

Tertarik mengimplementasikan solusi CrowdStrike? Klink link berikut untuk konsultasi lebih lanjut.

Penulis: Ervina Anggraini – Content Writer CTI Group